FĂ¼r eine Berechtigungsanalyse mĂ¼ssen die NTFS-Berechtigungen der Verzeichnisse in der Datenbank hinterlegt werden.

Der Assistent NTFS Berechtigungsanalyse kann Ă¼ber die Multifunktionsleiste IT-Sicherheit gestartet werden.

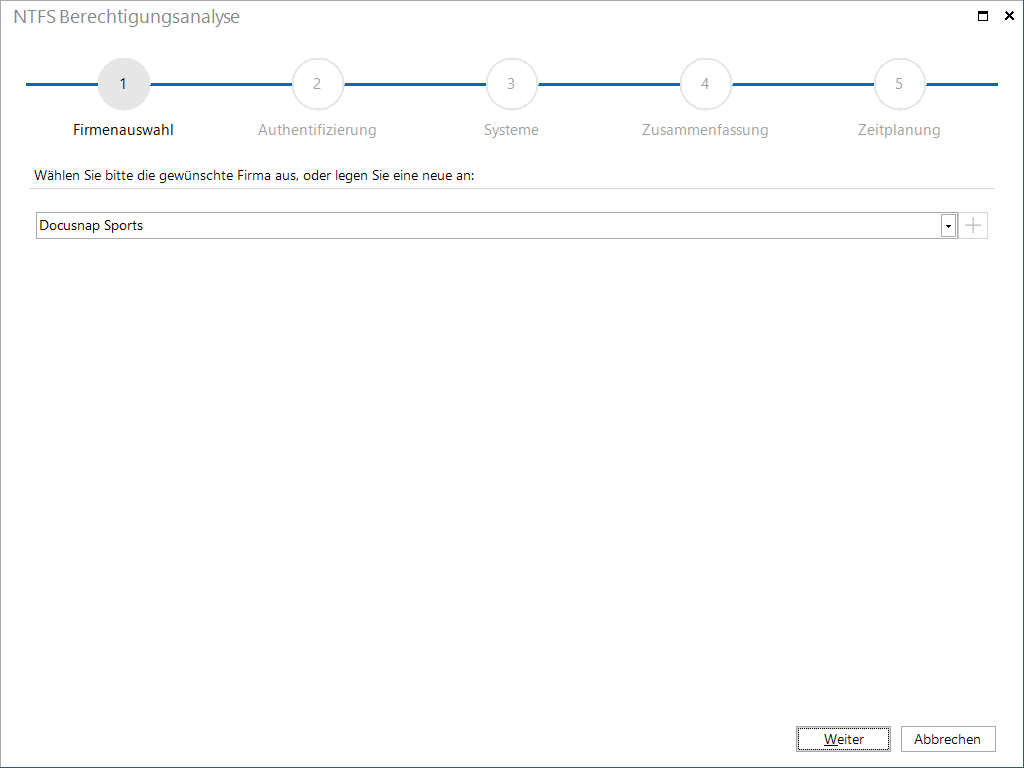

Firmenauswahl

Im Gegensatz zur Netzwerkinventarisierung kann beim Inventarisieren von Berechtigungen keine neue Firma angelegt werden. Es muss eine bereits vorhandene Firma ausgewählt werden. In dieser Firma muss bereits eine Inventarisierung der Windows, CIFS oder DFS Systeme durchgefĂ¼hrt worden sein, sonst können die Berechtigungen nicht ausgelesen werden.

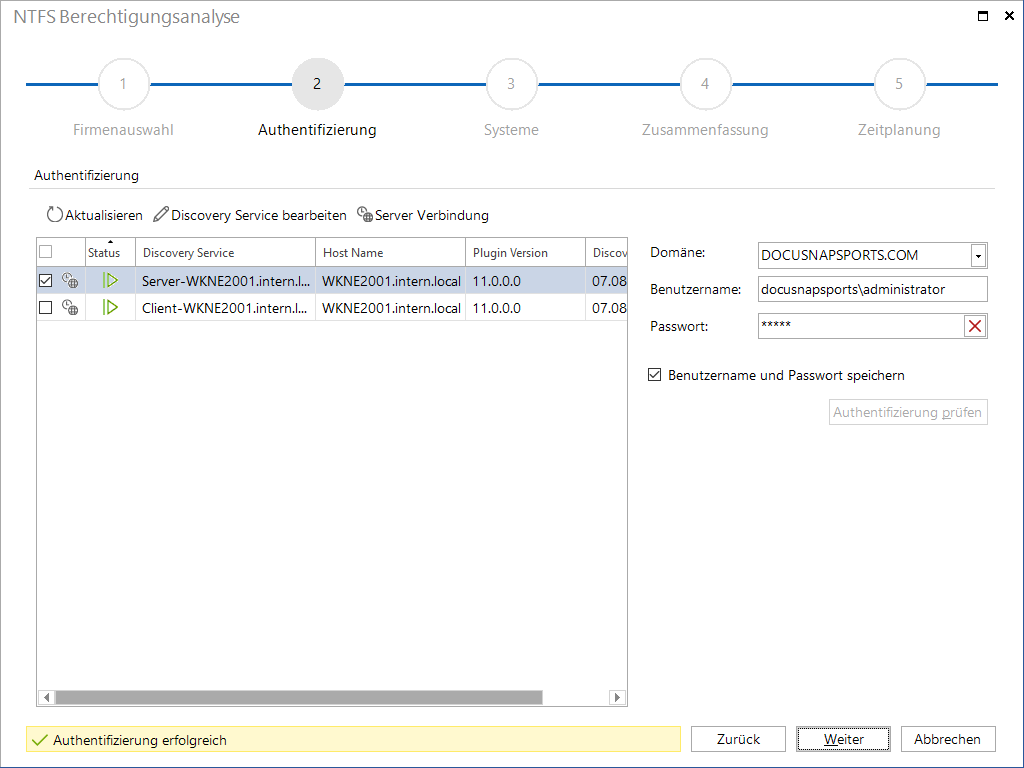

Authentifizierung

Bei der Authentifizierung kann nur eine Domäne gewählt werden, die bereits in der gewählten Firma vorhanden ist. Nach der Auswahl der Domäne werden der Benutzername und das Passwort geladen, die bei der Netzwerkinventarisierung verwendet wurden. Es kann auch ein anderer Benutzer eingegeben werden. AuĂŸerdem gibt es die Möglichkeit, die Inventarisierung mit dem Benutzernamen und dem Passwort des angemeldeten Benutzers zu machen. DafĂ¼r wird nur die Domäne ausgewählt und das Feld Benutzername sowie Passwort werden frei gelassen. AnschlieĂŸend wird durch Klick auf die Schaltfläche Authentifizierung prĂ¼fen Ă¼berprĂ¼ft, ob der Benutzer Mitglied in der Domäne ist und ob das richtige Passwort eingegeben wurde. Nach der Authentifizierung wird die Schaltfläche Weiter aktiviert.

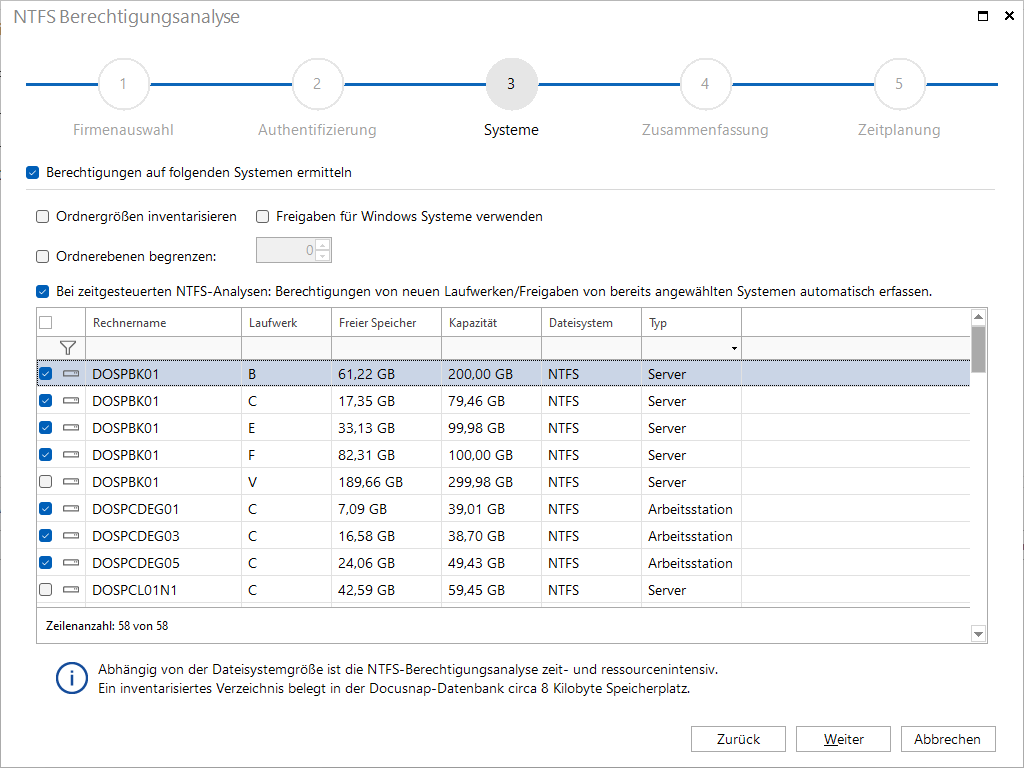

Systeme

Im Assistentschritt Systeme werden alle Windows-Systeme angezeigt, die in der gewählten Domäne inventarisiert wurden. Zusätzlich werden alle Laufwerke der Systeme aufgelistet. Alternativ können durch das Kontrollkästchen Freigaben fĂ¼r Windows Systeme verwenden die einzelne Freigaben eines Systems angezeigt werden.

Das Kontrollkästchen vor dem System gibt an, ob fĂ¼r dieses System die Berechtigungen ausgelesen werden sollen. Wenn ein System Ă¼ber mehrere Laufwerke verfĂ¼gt, wird das System fĂ¼r jedes Laufwerk einzeln aufgelistet. Wird das Kontrollkästchen Freigaben fĂ¼r Windows Systeme verwenden aktiviert, werden alle Freigaben der Systeme zur Auswahl gestellt. Dadurch kann der Umfang der Inventarisierung der Berechtigungen fĂ¼r jedes System einzeln ausgewählt werden. Durch den Filter kann die Liste der Systeme auf einzelne Werte gefiltert werden beispielsweise Namen oder Typen der Systeme.

Bei Systemen, die auf SMB- oder CIFS-Protokollen basieren, wie z.B. Netapp-Filer oder Samba-Server, werden nicht die lokalen Laufwerke, sondern immer die verfĂ¼gbaren Freigaben auf dem System zur Auswahl angezeigt.

Auch bei DFS Systemen werden alle vorhandenen Freigaben zur Auswahl gestellt.

- OrdnergrĂ¶ĂŸen inventarisieren: Wenn das Kontrollkästchen OrdnergrĂ¶ĂŸen inventarisieren aktiviert wird, werden bei jedem Ordner die OrdnergrĂ¶ĂŸen inventarisiert. Andernfalls steht bei jedem Ordner die GrĂ¶ĂŸe 0. Bei groĂŸen Ordnern kann die Ermittlung der OrdnergrĂ¶ĂŸe die Dauer der Inventarisierung verlängern.

- Ordnerebenen begrenzen: Durch die Option Ordnerebenen begrenzen kann angegeben werden bis zur wievielten Ebene die Ordner ausgelesen werden sollen. Das kann z.B. hilfreich sein, wenn ab einer gewissen Ebene die Berechtigungen nur noch vererbt werden.

- Zeitgesteuerte NTFS Analysen: Um bei zeitgesteuerten Inventarisierungen (Docusnap Server oder Docusnap Discovery Service) auch Laufwerke bzw. Freigaben zu berĂ¼cksichtigen, die es bei der Planung noch nicht gegeben hat, kann das Kontrollkästchen Bei zeitgesteuerte NTFS-Analysen: Berechtigungen von neuen Laufwerken/Freigaben von bereits angewählten Systemen automatisch erfassen aktiviert werden. Durch diese Option wird fĂ¼r Systeme, bei denen bereits Laufwerke bzw. Freigaben angewählt wurden, bei der Inventarisierung nach weiteren Laufwerken oder Freigaben gesucht und diese werden ebenfalls inventarisiert. Wenn Laufwerke oder Freigaben aus der Liste ausgenommen wurden, werden diese auch weiterhin nicht inventarisiert. Wenn in der Spalte Laufwerke ein Filter eingetragen wird, werden neu gefundene Laufwerke bzw. Freigaben nur inventarisiert, wenn diese dem Filter entsprechen.

Wenn ein Verzeichnis nicht ausgelesen werden soll, kann im NTFS Filter Verwaltungsdialog definiert werden, dass dieses Verzeichnis nicht inventarisiert werden darf. Wenn ein Verzeichnis zu der Liste hinzugefĂ¼gt wird, dann werden auch alle Unterverzeichnisse von diesem Pfad nicht in die Analyse miteinbezogen. Dies ist zum Beispiel sinnvoll fĂ¼r Benutzerprofile oder temporäre Internetverzeichnisse.

Bei der NTFS Inventarisierung werden versteckte SystemverknĂ¼pfungen (Junction Points) ignoriert.

Zusammenfassung

In der Zusammenfassung werden alle Systeme und die Laufwerke bzw. Freigaben, die inventarisiert werden sollen, aufgelistet.

Zeitplanung

Durch die Zeitplanung kann festgelegt werden, dass die Inventarisierung der Berechtigungen zu einem späteren Zeitpunkt automatisch gestartet wird. In der Zeitplanung kann bestimmt werden, ob die Inventarisierung nur einmal oder wiederholt durchgefĂ¼hrt werden soll.

Um diese Funktion zu nutzen, muss der Docusnap-Server auf einem System im Netzwerk konfiguriert sein.

Status

Nachdem die Inventarisierung gestartet wurde, wird der Dialog zum Fortschritt der Inventarisierung angezeigt. Durch Klick auf die Schaltfläche Abbrechen wird die Inventarisierung abgebrochen. Bei allen Systemen, bei denen bei der Information abgeschlossen dabei steht, werden die ausgelesenen NTFS-Berechtigungen in die Datenbank geschrieben. Berechtigungen von Systemen bei denen die Inventarisierung noch nicht abgeschlossen ist, werden nicht gespeichert.

Abschlussbericht

Der Abschlussbericht zeigt an, wie viele Systeme erfolgreich inventarisiert wurden. Durch Klick auf die Schaltfläche SchlieĂŸen wird der Assistent geschlossen.

|

Bei der Inventarisierung darf mit dem Zielsystem keine Verbindung bestehen, falls fĂ¼r die Inventarisierung ein anderer Benutzer, als der am Desktop verwendete, angegeben wird. Microsoft erlaubt innerhalb einer Sitzung nur eine Verbindung zu einem Zielsystem und wĂ¼rde ansonsten einen Fehler verursachen. |